新型DDoS恶意软件Condi利用TPLink AX21路由器漏洞

关键要点

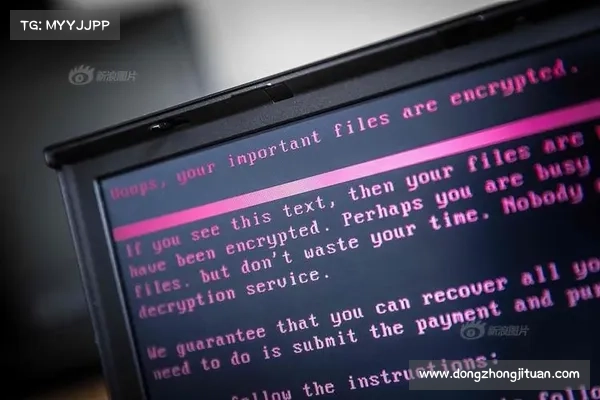

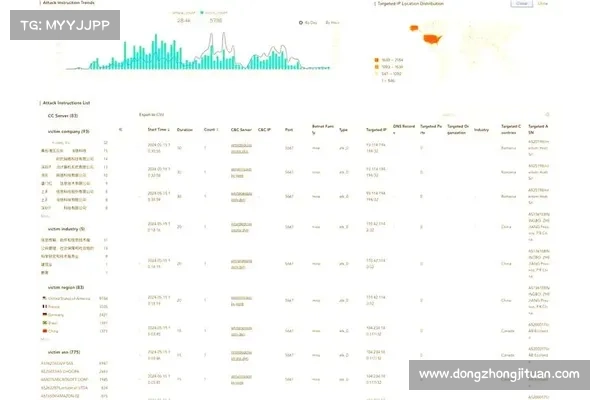

TPLink Archer AX21 (AX1800) 路由器存在严重漏洞 CVE20231389,已被新兴 DDoSasaService 恶意软件 Condi 利用。Condi 在其架构中添加了机制,以停止竞争对手的恶意软件和旧版本 Condi 的过程。Condi 还通过扫描公共 IP 的开放端口来快速感染新设备。立即更新受影响的 WiFi 路由器固件以防止该威胁。根据 BleepingComputer,受到高风险漏洞 CVE20231389 影响的 TPLink Archer AX21 (AX1800) WiFi 路由器,已经成为新型 DDoS 服务恶意软件 Condi 的目标。上个月,Condi 恶意软件首次出现,且在四月间,此漏洞已被 Mirai 恶意软件利用。Fortinet 的报告指出,Condi 的操作者在恶意软件中集成了一个机制,旨在停止竞争对手的恶意软件进程以及旧版本的 Condi。同时,Condi 还配备了一种清除工具,用于删除特定文件,阻止设备重启或关机。

Condi 特别针对开放端口 80 或 8080 的公共 IP 进行扫描,以实现新的设备感染。操作者还分发了多个 Condi 样本,其中一些利用其他漏洞,而另一些则采用了带有 Android 调试桥 (ADB) 源代码的 shell 脚本,以通过开放的 ADB 端口进行传播。针对这种 DDoS 恶意软件,受影响的 WiFi 路由器应立即应用固件更新,以防止潜在的网络安全威胁。

梯子npv加速器综上所述,保持路由器固件最新是保护用户网络安全的重要措施。