BlackByte 20 勒索病毒攻击概述

关键要点

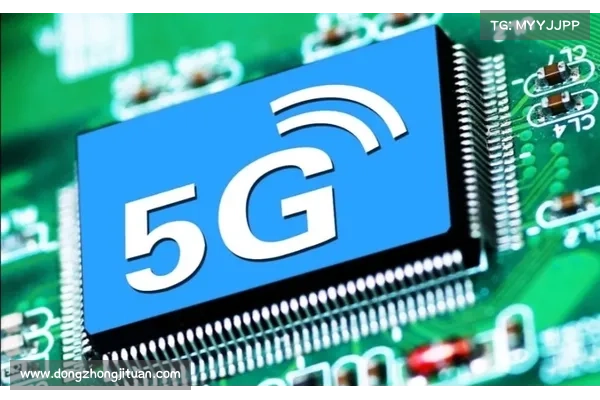

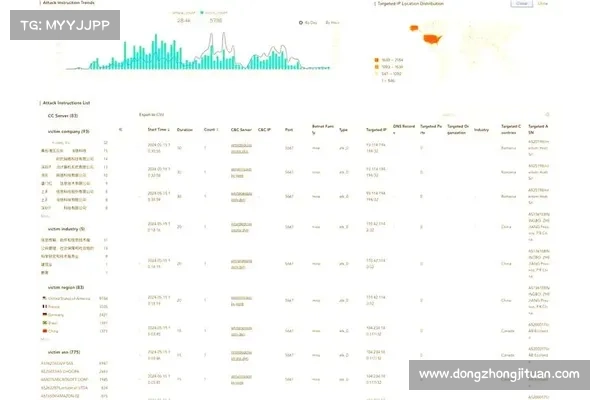

BlackByte 20 勒索病毒在短短五天内完成了多起入侵。攻击者利用脆弱的微软 Exchange 服务器获得初始网络访问权限。使用了多种工具和技术,包括 Web Shell 和 Cobalt Strike,来实施控制。组织需要加强补丁管理政策,及时应用安全更新,并激活防篡改保护。近期,BlackByte 20 勒索病毒 的入侵事件报告显示,攻击在仅五天内就已完成。根据 The Hacker News 的消息,攻击者利用了多种工具和技术,针对各类系统进行简化攻击。微软的事件响应团队报告指出,攻击者首先利用了脆弱的微软 Exchange 服务器,以获取初步的网络访问权限,并在此基础上进行恶意活动。

在进行数据加密并避开检测的过程中,BlackByte 20 采用了进程空洞技术和防病毒软件回避技术。为了确保其在系统中的存在性,攻击者还使用了带有远程访问和控制功能的 Web Shells。此外,攻击者还利用 Cobalt Strike 信标进行指挥与控制操作,使用“生活在土地上”的工具,并对卷影复制进行修改,随后分发后门以确保持续的系统妥协。

最新的攻击行为应该促使组织增强其补丁管理政策,确保及时应用安全更新。微软强调,激活防篡改保护也将有助于增强安全系统防御攻击的能力。

“组织必须采取措施,确保其安全系统能够有效应对不断演变的威胁。” 微软

为了保护自己,企业应及时更新系统,防止类似的攻击再次发生。完整的安全政策及技术措施是防止勒索病毒攻击的关键。

梯子npv加速器攻击方法说明脆弱服务器利用首先利用微软 Exchange 服务器进行入侵。数据加密执行加密操作以锁定受害者的数据。避免检测使用进程空洞技术和回避措施隐藏恶意活动。Web Shell 使用利用远程访问 Web Shell 控制系统。后门分发确保持续的系统妥协。企业在安全防护上不容忽视,强化补丁管理、升级系统并对新威胁保持警惕是防止勒索病毒攻击的必要措施。